Tempo de leitura: 8 minutos

A Internet é um dos principais pontos onde as informações são distribuídas em bits e bytes. Notícias, opiniões, tutoriais e produtos estão se espalhando na Internet em uma velocidade sem precedentes. É por isso que tantos dados podem ser obtidos com apenas um clique, portanto, a segurança da informação é necessária. Afinal, divulgar informações confidenciais, falsas ou que não deveriam ser divulgadas para expor alguém é uma prática que deve ser evitada e tem consequências. Mas afinal, o que é segurança da informação e como funciona?

O que é Segurança da Informação?

O termo é usado para se referir à prática de proteger dados e garantir que informações confidenciais só possam ser acessadas pela pessoa a quem se referem (ou seja, seu responsável legal).

A segurança da informação é um importante aliado da empresa, pois é responsável por evitar que alguém distribua indevidamente dados sobre vendas, margens de lucro, concorrentes, etc. Em um mundo onde várias tarefas são realizadas ao mesmo tempo e e-mails confidenciais podem ser enviados com um clique, qualquer erro deve ser evitado.

Nessas situações, a segurança da informação permite a construção de políticas e métodos de circulação de dados confidenciais e controlados pelo departamento de tecnologia da informação (TI) da empresa.

Normalmente, o programa de instalação é para garantir que o computador seja usado apenas para fins de trabalho. Além disso, deve-se garantir que os funcionários não baixem nenhum tipo de programa para seus computadores, pois um simples erro ou malware pode destruir tudo.

Portanto, para qualquer funcionário que viole as regras de uso das informações, seja em um e-mail com relatório de vendas, ou em uma planilha de percentual de lucro, ou em uma apresentação salva no site, a empresa será responsável por qualquer violação das informações. Os funcionários estão sujeitos a penalidades severas (até mesmo o risco de serem demitidos). computador.

Além disso, os indivíduos também podem usar a segurança da informação para proteger seus dados, especialmente nas redes sociais. Para garantir sua privacidade, as pessoas devem ter um bom software antivírus, sempre alterar as senhas, evitar compartilhar senhas com outras pessoas e evitar o uso de computadores ou redes públicas para acessar suas redes. Todos fazem parte dos atributos básicos da segurança da informação, são eles: confidencialidade, disponibilidade, autenticidade, integridade e legalidade.

Os pilares da segurança da informação

O pilar da segurança da informação é proteger os dados armazenados e processados pela empresa, que é um dos ativos mais valiosos da empresa. Você pode ter ouvido a frase “dados são o novo petróleo”. Isso não é infundado: informações na era digital são sinônimo de poder, e as organizações precisam defender esse capital de informações para manter sua vantagem competitiva.

Para fazer isso, eles precisam gerenciar riscos e proteger suas informações contra acesso não autorizado, vazamento, alteração, intrusão e perda. As ameaças à segurança da informação podem assumir várias formas, desde ataques cibernéticos a desastres naturais e erro humano.

Hoje, com a ajuda de tecnologias como soluções em nuvem, conectividade global e Internet das Coisas, as violações de dados estão aumentando exponencialmente – assim como os ataques – exigindo um gerenciamento de risco mais sofisticado.

Portanto, os pilares da segurança da informação formam a base para a proteção dos sistemas e da infraestrutura da empresa por meio de processos, políticas, senhas, software de criptografia, firewalls e outras práticas básicas.

Principais ameaças à Segurança da Informação

Os pilares da segurança da informação podem ser abalados por uma série de ameaças, especialmente ameaças digitais, como:

- Ataques a software e aplicativos por meio de vírus, malware, worms, ransomware e cavalos de Tróia

- E-mails e sites de phishing que roubam dados e senhas confidenciais

- Fraude de engenharia social, usando manipulação para persuadir pessoas e roubar informações privadas

- Impede o acesso de sabotagem aos dados e recursos do sistema, como ataques de negação de serviço (ataques DoS e DDoS)

- Intrusão e roubo de dispositivos móveis que armazenam informações críticas, como smartphones, tablets e dispositivos vestíveis

- Vazamento de dados devido a falhas internas ou ataques externos

- Informações de chantagem e “sequestro“, como ransomware, que impede o acesso aos dados e exige um resgate para liberá-los.

Essas ameaças e ataques cibernéticos estão se tornando cada vez mais sofisticados e colocam a segurança cibernética no centro das questões de gerenciamento. De acordo com a Pesquisa Global de Percepção de Risco Cibernético de 2019 divulgada pela Microsoft, 79% das empresas globais classificam os riscos cibernéticos como suas 5 principais preocupações atuais.

5 pilares da Segurança da Informação

Os três pilares da segurança da informação constituem a chamada “tríade da CIA”: confidencialidade, integridade e disponibilidade. No entanto, dois outros elementos foram adicionados para fortalecer a política de proteção de dados. Dê uma olhada nestes cinco pilares básicos:

1. Confidencialidade

A confidencialidade é o primeiro pilar da segurança da informação, pois garante que determinados usuários possam acessar os dados e impede que pessoas não autorizadas acessem os dados. É uma parte importante da privacidade, especialmente para informações pessoais, sensíveis, financeiras, psicológicas e sensíveis.

Para garantir esse pilar de sua estratégia de segurança de TI, você deve incluir medidas de proteção, como controle de acesso, criptografia, senhas fortes e outras políticas. Além disso, a confidencialidade dos dados pessoais dos usuários é um dos principais requisitos para conformidade com GPDR (Regulamento Geral de Proteção de Dados) e LGPD (Lei Geral de Proteção de Dados Pessoais).

2. Integridade

A integridade da segurança da informação está relacionada à preservação, precisão, consistência e confiabilidade dos dados ao longo de seu ciclo de vida.

Para estabelecer este pilar na empresa, é necessário implementar mecanismos de controlo que impeçam que as informações sejam alteradas ou apagadas por pessoas não autorizadas. A integridade dos dados é frequentemente afetada por erro humano, políticas de segurança inadequadas, procedimentos falhos e ataques cibernéticos.

3. Disponibilidade

Um sistema de informação útil é indispensável para que seus dados estejam disponíveis quando necessário. Portanto, a disponibilidade é outro pilar da segurança da informação, que garante o acesso em tempo integral (24/7) dos usuários finais.

Para atender a esse requisito, você precisa garantir a estabilidade das informações do sistema e direitos de acesso permanentes por meio de processos de manutenção rápidos, eliminação de falhas de software, atualizações contínuas e planos de gerenciamento de crises.

Vale lembrar que o sistema é vulnerável a desastres naturais, ataques de negação de serviço, falta de energia, incêndios e outras ameaças que afetam sua disponibilidade.

4. Autenticidade

A autenticidade é a espinha dorsal da verificação da autorização do usuário para acessar, transmitir e receber certas informações. Seu mecanismo básico é um nome de login e senha, mas funções como autenticação biométrica também podem ser usadas.

Este pilar confirma a identidade dos usuários antes de conceder acesso aos sistemas e recursos, garantindo que eles não se passarão por terceiros.

5. Irretratabilidade

Também conhecido como “non-repudiation”, derivado do inglês non-repudiation, este pilar é inspirado no princípio da lei inegável.

Esse pilar garante que pessoas físicas ou jurídicas não possam negar a autoria das informações prestadas, da mesma forma que utilizam certificados digitais para transações online e assinatura de documentos eletrônicos.

Na gestão da segurança da informação, isso significa poder comprovar o que foi feito no sistema, quem o fez e quando foi feito, para que as ações do usuário não possam ser negadas.

Conclusão

O intuito deste artigo é foi de fazer uma introdução no mundo da segurança da informação, usando os pilares citados no aritigo que sustentam esse mundo. Em qualquer curso de graduação que tenha a matéria de segurança da informação você estudará nele o conteúdo desse artigo.

Espero que tenham gostado da leitura, se sim, compartilhem com os seus colegas de curso que precisam estudar esse assunto.

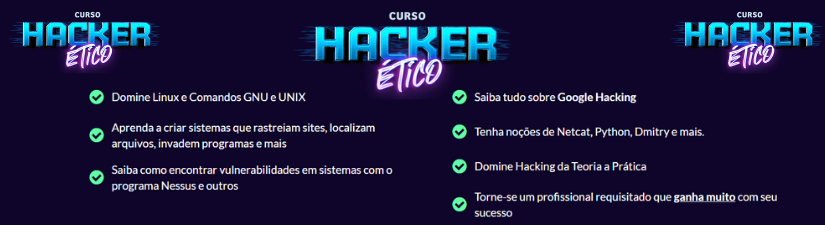

Agora se você já atua como desenvolvedor ou ainda é iniciante mas tem vontade em seguir carreira na área de segurança, vou precisa estudar o nosso curso de hacker ético para ser um profissional capacitado para mercado de trabalho.